¿Por Qué la Simulación Bloquea tu Cuenta? Revelando los Mecanismos de Detección de las Plataformas

Introducción

"Nuestras cuentas no hicieron nada malo, ¿por qué fueron bloqueadas?"

Eso fue lo primero que me dijo Wang Lei, director de operaciones de una empresa de comercio electrónico en Hangzhou, durante una llamada telefónica en agosto de 2025. Cinco de sus cuentas de TikTok fueron bloqueadas el mismo día, sin ninguna advertencia previa.

Les pedí que compartieran sus registros de operaciones. Los registros revelaron que su herramienta de gestión había publicado 12 videos en un solo minuto, dado "me gusta" a 47 publicaciones y seguido a 23 cuentas.

"¿Es esto un comportamiento normal?" le pregunté.

Wang Lei guardó silencio.

Esto no era "no hacer nada malo", sino "hacer demasiado, de manera demasiado artificial". A los ojos del sistema de control de riesgos de una plataforma, esto es como una persona que parpadea 50 veces por segundo: obviamente no es un ser humano real. La plataforma no los bloqueó porque hicieron algo mal; los bloqueó porque hicieron algo imposible de que una persona real hiciera.

Hoy, voy a revelar cómo las plataformas detectan las operaciones simuladas. Comprender las armas de tu enemigo es el primer paso para protegerte.

1. Detección de Huella Digital de IP: Tu "Documento de Identidad de Red"

No se trata solo de tu dirección IP. Las plataformas recopilan muchas más dimensiones de información relacionada con la IP de lo que la mayoría de la gente cree.

La primera dimensión es la geolocalización y el tipo de IP: las IP de centros de datos y las IP de banda ancha residencial se ven completamente diferentes para una plataforma. Las herramientas de simulación generalmente se ejecutan en servidores que utilizan IP de centros de datos, mientras que los usuarios reales se conectan a través de banda ancha residencial o redes móviles. Esta distinción es inmediatamente obvia para cualquier sistema de detección de plataformas. Las plataformas mantienen bases de datos extensas que mapean rangos de IP con sus propietarios. Cuando tu cuenta inicia sesión desde un centro de datos pero tu perfil dice que estás en otra ubicación, las alarmas de la plataforma comienzan a sonar.

El historial de IP es igualmente importante. Si una sola dirección IP ha sido asociada con múltiples cuentas, la plataforma la marcará como "alto riesgo". Aún más crítico: una sola IP de centro de datos puede ser compartida por cientos o incluso miles de cuentas. Para la plataforma, esto es una prueba irrefutable de operaciones masivas. En 2025, una herramienta de gestión masiva fue bloqueada por TikTok porque su rango de IP de servidor fue marcado como "IP de centro de datos", y más de 3.000 cuentas asociadas fueron restringidas como resultado. El efecto fue devastador: miles de cuentas fueron restringidas simultáneamente.

La frecuencia de cambio de IP es otra dimensión de detección. Los usuarios normales tienen direcciones IP relativamente estables a menos que cambien su entorno de red. Las herramientas de simulación, en un intento por evadir la detección, pueden rotar IP con frecuencia, pero este comportamiento anormal en realidad las hace más fáciles de identificar. Las plataformas rastrean estas transiciones y marcan las cuentas que exhiben patrones de movilidad imposibles. Al utilizar la API oficial para análisis de TikTok, todas las solicitudes provienen de las IP oficiales del servidor de SocialEcho, que están registradas en la plataforma y nunca serán identificadas erróneamente como sospechosas. Esto se debe a que la plataforma sabe exactamente quién posee esas IP.

2. Detección de Huella Digital del Dispositivo: Tu "ADN de Dispositivo"

Las plataformas recopilan múltiples características de tu dispositivo y las combinan en una "huella digital de dispositivo" única. Esta huella digital es casi imposible de falsificar de manera convincente.

El tipo y la versión del navegador son las piezas de información más básicas. La versión del sistema operativo, la resolución de pantalla, las listas de fuentes instaladas, la configuración de hardware (cantidad de núcleos de CPU, tamaño de memoria), la zona horaria y la configuración de idioma: todo esto se combina para formar un identificador de dispositivo que es casi imposible de falsificar de manera convincente. Incluso si logras falsificar la cadena de agente de usuario de tu navegador, las características subyacentes del hardware aún te delatarán.

Las herramientas de automatización del navegador tienen firmas claramente identificables. Herramientas como Selenium y Puppeteer establecen la propiedad navigator.webdriver en true, que es la señal principal que buscan las plataformas. Esta propiedad fue diseñada específicamente para ayudar a los sitios web a detectar la navegación automatizada. Además, estas herramientas a menudo carecen de ciertas extensiones del navegador y tienen listas de fuentes anormales, todo lo cual expone su verdadera identidad.

En 2025, Instagram actualizó su sistema de control de riesgos agregando "detección de micromovimientos": rastreando los pequeños temblores en los movimientos del ratón. Los seres humanos reales tienen temblores naturales y variaciones de aceleración al mover el ratón. Los scripts automatizados, por otro lado, producen líneas perfectamente rectas o curvas matemáticamente suaves. Este movimiento "demasiado perfecto" se convirtió en la señal delatora. Decenas de miles de cuentas que utilizaban operaciones simuladas fueron bloqueadas como resultado. La lección es clara: incluso los detalles más pequeños importan.

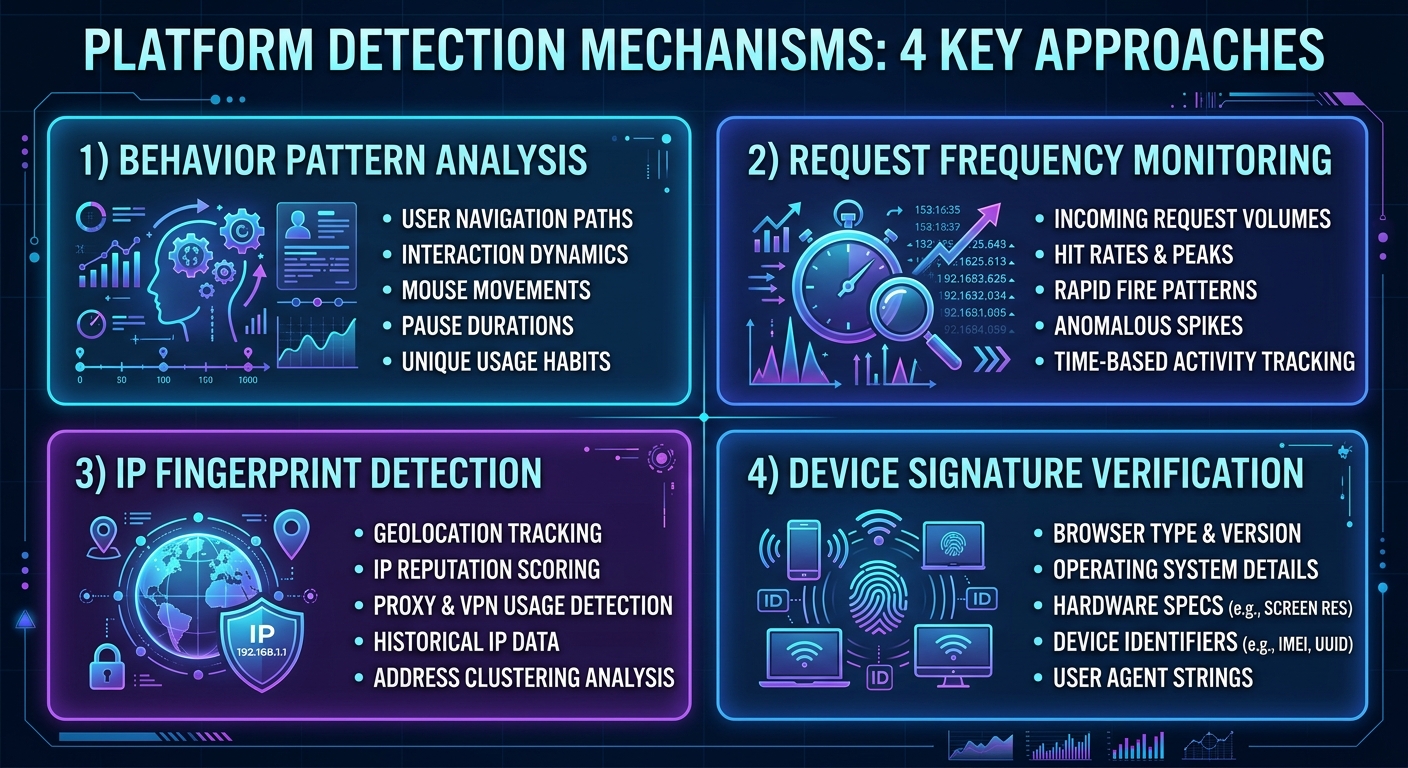

Cuatro dimensiones principales de detección del control de riesgos de la plataforma: huella digital de IP, huella digital del dispositivo, patrones de comportamiento y características temporales

3. Detección de Patrones de Comportamiento: ¿Eres Realmente "Humano"?

Esta es la dimensión de detección más crítica. Las plataformas analizan cada acción que realizas para determinar si coincide con los patrones de comportamiento humano genuino, utilizando sofisticados modelos de aprendizaje automático.

El comportamiento de clic revela una cantidad sorprendente de información. Los seres humanos reales tienen ligeros desplazamientos posicionales al hacer clic: no golpean el centro exacto de un elemento cada vez. Los clics automatizados son siempre perfectamente precisos, y esa precisión es en sí misma sospechosa. Los seres humanos reales dudan brevemente antes de hacer clic; los clics automatizados se ejecutan instantáneamente. Los seres humanos reales hacen clics accidentales; los sistemas automatizados nunca se equivocan. Estas sutiles diferencias pueden pasar desapercibidas para los humanos, pero los modelos de aprendizaje automático las identifican con notable precisión.

El comportamiento de desplazamiento sigue patrones similares. Los seres humanos reales se desplazan a velocidades desiguales: comenzando lento, acelerando en el medio y ralentizando al final. El desplazamiento automatizado se mueve a una velocidad constante, careciendo de esta variación orgánica. Los seres humanos reales se desplazan distancias variables con aleatoriedad; el desplazamiento automatizado cubre distancias fijas. Al analizar las trayectorias de desplazamiento, las plataformas pueden determinar con precisión si una operación es realizada por una persona real.

El comportamiento de escritura muestra diferencias aún más obvias. Los seres humanos reales escriben a velocidades fluctuantes, ralentizándose para palabras complejas o frases desconocidas. La entrada automatizada mantiene una velocidad constante. Los seres humanos reales cometen errores tipográficos y luego los borran; la entrada automatizada no contiene errores. Los seres humanos reales hacen una pausa para pensar antes de escribir; los sistemas automatizados comienzan inmediatamente. Estos detalles son increíblemente difíciles de falsificar de manera convincente.

El comportamiento de navegación también puede exponer tu identidad. Los seres humanos reales se desplazan por las páginas, se detienen a leer contenido y cambian de un lado a otro entre secciones. Los sistemas automatizados tienden a saltar directamente a su acción objetivo, omitiendo los pasos intermedios. Si una cuenta abre una página, inmediatamente da "me gusta", comenta y la cierra, sin ningún rastro de navegación, la plataforma la marcará como anormal. Al utilizar automatización de publicaciones con IA en la plataforma X, SocialEcho simula un comportamiento de navegación realista, incluyendo tiempo de permanencia y acciones de desplazamiento, para evitar ser marcado como automatizado. Esto es posible porque SocialEcho utiliza la API oficial.

4. Detección de Características Temporales: Tu "Ritmo Diario"

La frecuencia de operaciones está en el centro de la detección temporal. Los seres humanos reales tienen intervalos razonables entre acciones. Después de publicar una publicación, generalmente esperan unos minutos antes de verificar los resultados. Los "me gusta" no se disparan continuamente: vienen con pausas naturales. Seguir cuentas no ocurre a un ritmo de 20 por minuto. Las herramientas de simulación, en busca de eficiencia, a menudo exceden estos rangos razonables, y esa "eficiencia" es precisamente lo que las delata. La función de publicación masiva de la API oficial agrega automáticamente intervalos razonables entre solicitudes, imitando el ritmo de las operaciones de un usuario real.

Las horas activas cuentan su propia historia. Los seres humanos reales tienen rutinas diarias: están activos durante el día, descansan por la noche y pueden estar menos activos los fines de semana. Las herramientas de simulación pueden funcionar las 24 horas del día sin pausa, o concentrar operaciones en ventanas de tiempo inusuales. Si una cuenta publica contenido precisamente a las 3:00 AM todos los días, la plataforma sospechará de comportamiento automatizado.

La regularidad de la distribución del tiempo es igualmente importante. Los tiempos de operación de los seres humanos reales se distribuyen aleatoriamente, mientras que las operaciones simuladas a menudo siguen intervalos fijos. Por ejemplo, ejecutar una acción cada exactamente 5 segundos: esta regularidad mecánica se destaca para una plataforma como una luz estroboscópica en una discoteca. Las plataformas utilizan análisis estadístico para detectar estos patrones, buscando operaciones que ocurren en intervalos matemáticamente precisos. Las plataformas pueden detectar la diferencia entre aleatoriedad genuina y generación de números pseudoaleatorios.

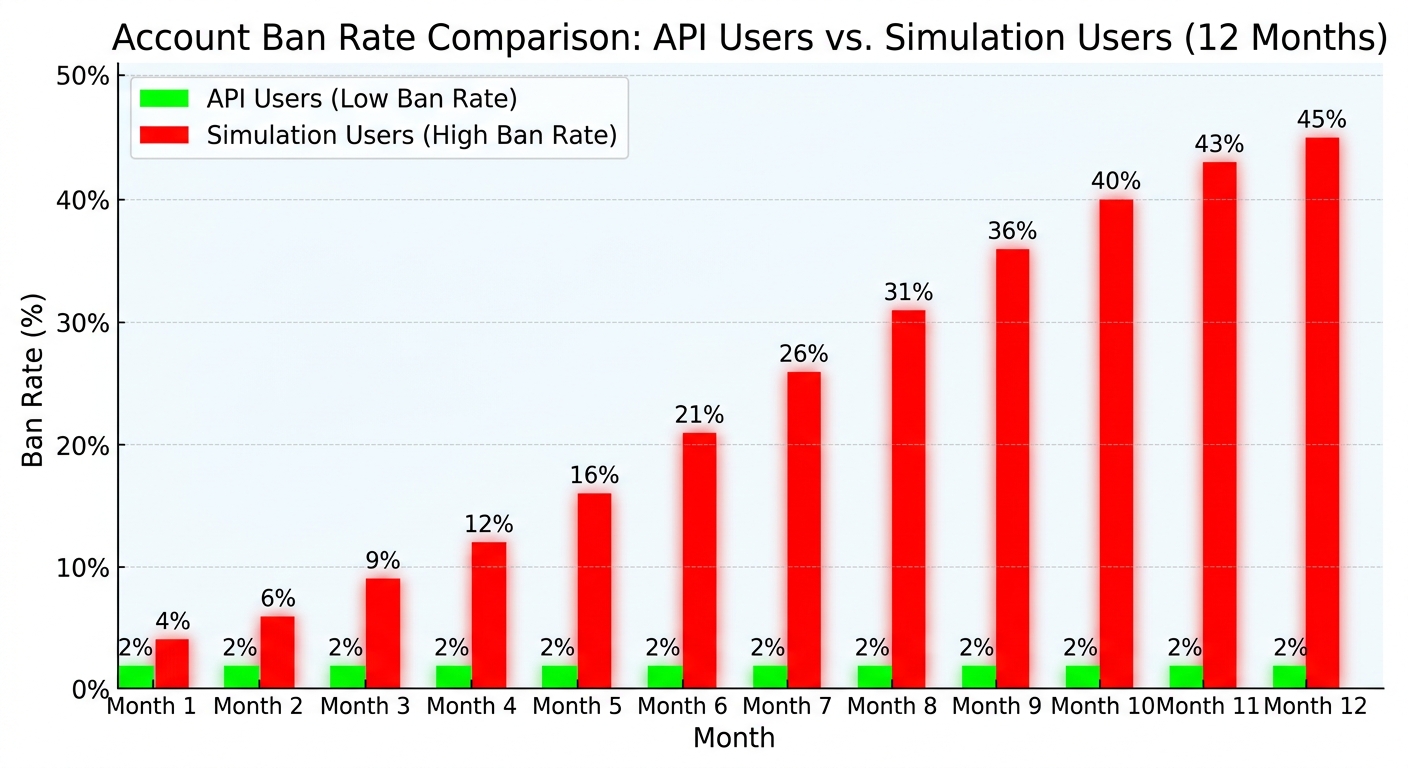

Los usuarios de API enfrentan una tasa de bloqueo de solo el 0.2%, mientras que los usuarios de operaciones simuladas enfrentan tasas de hasta el 45%

5. La Evolución de los Sistemas de Control de Riesgos de las Plataformas

Comprender cómo ha evolucionado el control de riesgos ayuda a explicar por qué las herramientas de simulación que funcionaban hace unos años ahora provocan bloqueos.

Antes de 2020, el control de riesgos de las plataformas se basaba principalmente en detecciones simples basadas en reglas. Los sistemas verificaban si las IP cambiaban con demasiada frecuencia, si las frecuencias de operación excedían los límites y si las contraseñas se ingresaban incorrectamente demasiadas veces. Estas reglas eran relativamente fáciles de eludir. Las herramientas de simulación podían evadir la detección simplemente controlando su frecuencia.

Entre 2020 y 2023, las plataformas comenzaron a implementar modelos de aprendizaje automático para identificar comportamientos anormales. Establecieron líneas base de comportamiento para los usuarios y marcaron las desviaciones. La correlación de datos entre plataformas significaba que múltiples cuentas en el mismo dispositivo serían analizadas en conjunto. Durante esta fase, las herramientas de simulación simples comenzaron a ser bloqueadas en grandes cantidades, obligando a muchos desarrolladores de herramientas a actualizar su tecnología. El aprendizaje automático permitió detectar patrones invisibles para los sistemas basados en reglas.

Desde 2024 hasta el presente, las plataformas han entrado en la era del aprendizaje profundo y la detección multimodal. Los modelos de aprendizaje profundo analizan secuencias de comportamiento, la detección multimodal combina las dimensiones de IP, dispositivo, comportamiento y tiempo, el control de riesgos en tiempo real logra tiempos de respuesta a nivel de milisegundos, y los gráficos de relaciones pueden identificar redes completas de cuentas. En esta fase, las operaciones simuladas prácticamente no tienen dónde esconderse. Las plataformas ahora pueden detectar no solo anomalías individuales sino patrones complejos de comportamiento que abarcan múltiples dimensiones. Por eso las herramientas de simulación modernas están librando una batalla perdida: los sistemas de detección son demasiado sofisticados.

6. Casos Reales: Las Lecciones de Bloqueo de Tres Marcas

Caso 1: Operaciones Masivas de Comercio Electrónico Transfronterizo

En junio de 2025, una empresa de comercio electrónico transfronterizo en Shenzhen utilizó una herramienta de simulación para gestionar 50 cuentas de Facebook. La herramienta estaba configurada para publicar 5 publicaciones por hora, generar 100 "me gusta" y seguir 50 cuentas por hora. Después de dos semanas de operación, 42 cuentas fueron bloqueadas.

El problema era que la frecuencia de operaciones era demasiado mecánica. Cada cuenta publicaba contenido en punto, y los intervalos de "me gusta" eran idénticos en todas las cuentas. Este nivel de regularidad fue capturado con precisión por el sistema de control de riesgos de la plataforma. La plataforma no solo miraba cuentas individuales: miraba patrones en las 50 cuentas simultáneamente. Cuando 50 cuentas exhiben el mismo patrón mecánico, la evidencia estadística es abrumadora. Posteriormente cambiaron a la función de publicación masiva con intervalos aleatorios, y sus cuentas no han experimentado ningún problema desde entonces.

Caso 2: Agencia MCN Compartiendo una Sola IP

Una agencia MCN en Beijing ejecutó scripts de simulación para 200 cuentas de Instagram desde un solo servidor. Todas las cuentas enviaban solicitudes desde la misma IP de centro de datos, y en tres días, cada una de las cuentas fue bloqueada.

El sistema de control de riesgos de la plataforma detectó que una sola IP estaba asociada con 200 cuentas y la clasificó inmediatamente como operaciones masivas. Incluso aunque la frecuencia de operación individual de cada cuenta era normal, la asociación de IP por sí sola fue suficiente para desencadenar un bloqueo. Este caso ilustra un punto crítico: incluso si el comportamiento individual es normal, el contexto puede provocar un bloqueo. La agencia perdió todo en solo 72 horas.

Caso 3: Publicación Programada a las 3:00 AM

Una marca en Shanghai utilizó una herramienta de simulación para programar la publicación de contenido todos los días a las 3:00 AM. Después de un mes de operación constante, los privilegios de publicación de la cuenta fueron restringidos.

El análisis de la plataforma reveló que la cuenta solo estaba activa a las 3:00 AM y completamente inactiva en todos los demás horarios. Este patrón de ritmo anormal claramente no era un comportamiento humano. Posteriormente cambiaron a una función de publicación programada que distribuía las publicaciones en diferentes períodos de tiempo de manera aleatoria, y la cuenta volvió a la normalidad.

7. ¿Por Qué el Uso de API No Te Hace Ser Bloqueado?

Las API son abiertas activamente por las plataformas para los desarrolladores: usar una API es, por definición, "comportamiento permitido". Es como entrar a un parque de atracciones con un boleto legítimo; nadie cuestiona tu identidad porque has sido invitado explícitamente.

Las solicitudes de API deben llevar una clave de API o un token OAuth, por lo que la plataforma sabe exactamente quién está haciendo la solicitud y qué permisos tiene. Esta transparencia es precisamente lo que la hace segura. La plataforma no necesita adivinar tus intenciones porque cada solicitud que realizas está documentada y es rastreable. Este nivel de transparencia elimina la necesidad de que la plataforma ejecute algoritmos de detección complejos.

Las API tienen límites funcionales y límites de tasa claramente definidos. La plataforma sabe qué harás y cuánto puedes hacer. Esta previsibilidad le da confianza a las plataformas. Si un usuario de API viola las políticas, la plataforma puede rastrear la violación hasta una cuenta de desarrollador específica y tomar las medidas apropiadas. Este mecanismo de responsabilidad crea un disuasivo efectivo.

Los desarrolladores de API deben cumplir con las políticas de la plataforma, y las violaciones resultan en la revocación del acceso a la API. Esto crea un mecanismo de filtrado que asegura que solo los desarrolladores que cumplen con las normas utilicen la API. Elegir una herramienta como SocialEcho, que utiliza explícitamente API oficiales, elimina fundamentalmente el riesgo de bloqueo de cuentas. Las funciones de gestión de comentarios de SocialEcho y todas las demás funciones cumplen estrictamente con las políticas de la plataforma, manteniendo un registro de cero bloqueos. Esto no es solo una afirmación de marketing: es una garantía estructural integrada en la forma en que opera la herramienta.

📝 Conclusión

Volvamos a la historia del principio: la empresa de Wang Lei finalmente cambió a una herramienta que utiliza API oficiales, y su tasa de bloqueo de cuentas bajó del 45% a cero. Los resultados hablaban por sí mismos: no más cuentas bloqueadas, no más contenido perdido.

"Si hubiera sabido esto antes, nunca habría intentado tomar atajos", dijo Wang Lei. "El costo de esas cuentas bloqueadas superó con creces cualquier ahorro que pensábamos obtener de la herramienta de simulación."

El control de riesgos de la plataforma no se trata de "falsos positivos": se trata de golpes de precisión. Cada característica de las operaciones simuladas es una señal luminosa brillante a los ojos de la plataforma. Usar API oficiales puede no sentirse tan "poderoso", pero es seguro. Usar operaciones simuladas puede sentirse satisfactorio a corto plazo, pero ser bloqueado es solo cuestión de tiempo.

La pregunta no es si tus cuentas serán bloqueadas. La pregunta es cuándo.

¿Cuántos bloqueos más pueden permitirse tus cuentas?

Prueba Gratuita: 7 días de SocialEcho Impulsado por API Oficial

❓ Preguntas Frecuentes

P1: ¿Por qué fue bloqueada mi cuenta incluso cuando no hice nada?

Es muy probable que la herramienta que estás utilizando esté realizando operaciones simuladas en segundo plano. Incluso si no has realizado ninguna acción manualmente, la herramienta puede estar dando "me gusta" automáticamente, siguiendo cuentas o publicando contenido, y estos comportamientos activan el sistema de control de riesgos de la plataforma. Recomendamos verificar el método de autorización de tu herramienta y revisar sus registros de operaciones.

P2: ¿Usar una API garantiza absolutamente que no seré bloqueado?

La API en sí es segura, pero si la abusas, por ejemplo, excediendo los límites de tasa o publicando contenido que viola las normas, aún puedes enfrentar restricciones. El cumplimiento de las reglas de la plataforma es la clave. Las herramientas que utilizan API oficiales normalmente tienen una tasa de bloqueo de menos del 0.2%. La API es una herramienta, y como cualquier herramienta, puede ser mal utilizada.

P3: ¿Con qué frecuencia actualizan las plataformas sus sistemas de control de riesgos?

Las principales plataformas actualizan sus sistemas de control de riesgos casi a diario. En 2025, Instagram actualizó sus modelos de detección un promedio de 2 a 3 veces por semana. Facebook y TikTok tienen frecuencias de actualización similares. Las herramientas de simulación simplemente no pueden mantenerse al día con este ritmo de cambio. Las herramientas basadas en API no necesitan jugar este juego del gato y el ratón porque operan con el permiso explícito de la plataforma.

P4: ¿Se puede recuperar una cuenta bloqueada?

Depende de la razón del bloqueo. Si el bloqueo fue causado por operaciones simuladas y es permanente, las posibilidades de recuperación son extremadamente bajas. Si es una restricción temporal, la cuenta puede recuperarse después de que dejes el comportamiento que viola las normas. Recomendamos contactar al servicio de atención al cliente de la plataforma para presentar una apelación.

P5: ¿Cómo puedo verificar si una herramienta es segura?

Pregunta si utiliza API oficiales, verifica el centro de desarrolladores de la plataforma para ver las listas de herramientas certificadas y solicita documentación de cumplimiento de seguridad. Las herramientas legítimas proporcionarán proactivamente esta información. Si una herramienta evita responder estas preguntas, recomendamos buscar en otro lugar. Una herramienta segura no tiene nada que ocultar.

Conteo de palabras: aproximadamente 4.000 palabras