Vulnerabilidad de seguridad en la que los empleados inician sesión en las cuentas de la empresa utilizando dispositivos personales.

introducción

La cuenta de TikTok de tu marca tiene 800.000 seguidores.

Una mañana, tu compañero de operaciones te envía un mensaje: no puedes iniciar sesión en tu cuenta. Piensas que es un problema de contraseña, así que la cambias, pero sigues sin poder acceder. Al revisarla con más detalle, ves que tu cuenta aparece como "bloqueada permanentemente por infracciones".

Estás en un estado de confusión. ¿Esos 800.000 seguidores son algo que te costó dos años y una enorme inversión en creación de contenido, y ahora simplemente han desaparecido?

La investigación comenzó cuando un compañero del departamento de operaciones accedió a la cuenta desde su teléfono móvil hace un par de días y publicó varios mensajes. El teléfono era un dispositivo personal con varias aplicaciones de origen desconocido instaladas.

Ahí podría estar el problema.

El uso por parte de los empleados de dispositivos personales para acceder a las cuentas de la empresa es una de las vulnerabilidades de seguridad más comunes y a menudo ignoradas en las redes sociales. Este artículo explicará este problema en detalle.

I. ¿Por qué iniciar sesión desde un dispositivo privado representa la mayor vulnerabilidad de seguridad?

Permítanme explicarles primero por qué los dispositivos privados son tan peligrosos.

La seguridad de los equipos privados escapa a nuestro control.

Los ordenadores proporcionados por su empresa son gestionados por el departamento de informática, que actualiza el sistema periódicamente, aplica parches e instala software de seguridad. El MacBook de su compañero, que no se ha reinstalado en tres años, tiene todo tipo de problemas: software pirata, programas de puerta trasera, registradores de pulsaciones de teclas y virus troyanos.

Un empleado puede desconocer por completo que su dispositivo ha sido pirateado, su contraseña robada mediante un registrador de pulsaciones de teclado y, posteriormente, la cuenta de la empresa ha sido usurpada. Esto ocurre a diario y la mayoría de las empresas lo ignoran por completo.

El uso de dispositivos privados no puede ser auditado.

Los ordenadores de la empresa tienen un historial de navegación, de instalación de aplicaciones y de uso de periféricos que se puede auditar. Esto permite rastrear problemas de seguridad. Pero, ¿qué ocurre con los dispositivos personales? No tienes ni idea de lo que hacen los empleados con ellos: ¿Descargaron algún software extraño? ¿Se conectaron a redes Wi-Fi públicas inseguras? ¿Guardaron contraseñas de cuentas en texto plano en sus navegadores?

Los riesgos quedan inmediatamente al descubierto una vez que se pierde o se roba el equipo personal.

Si un empleado pierde su teléfono, quien lo encuentre podrá acceder fácilmente a él e iniciar sesión en su cuenta de empresa guardada. Si la contraseña se autocompleta, la pérdida es irreversible.

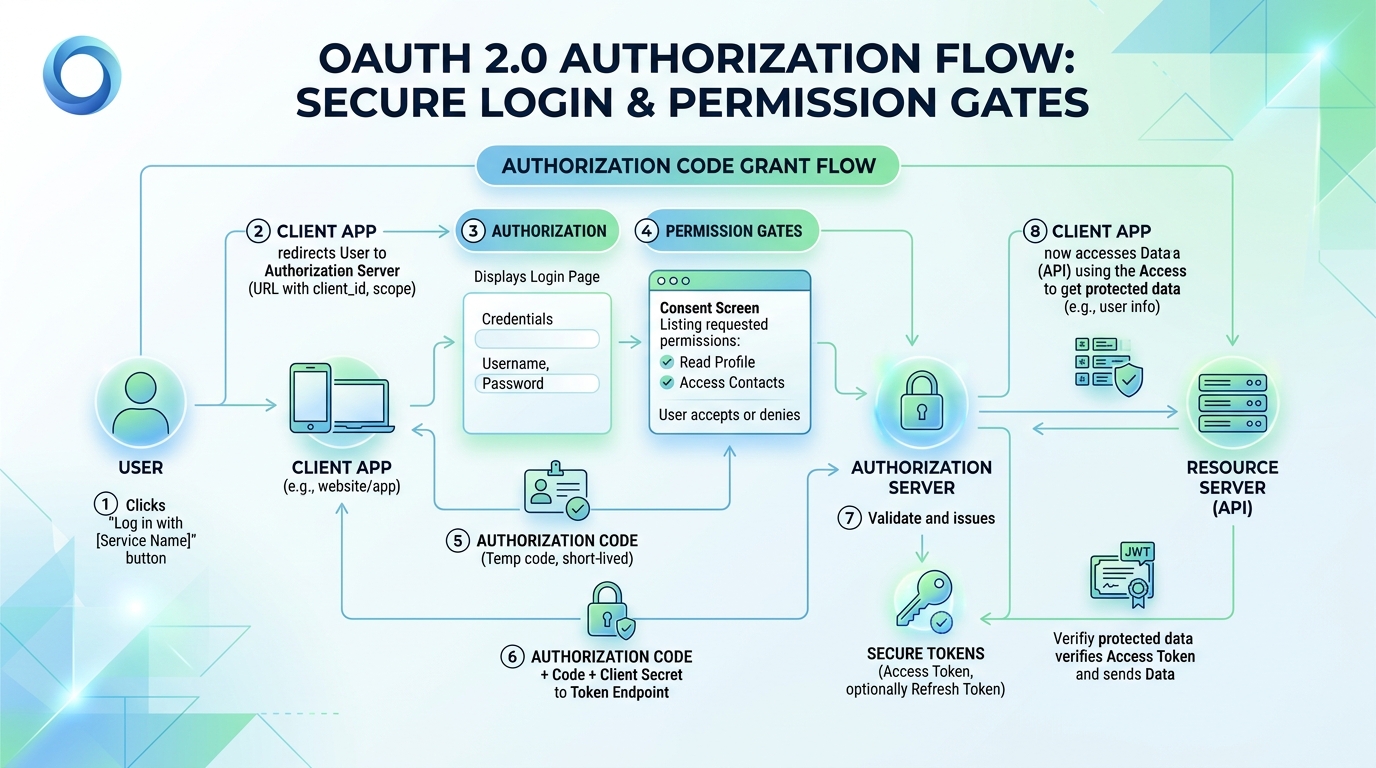

Un riesgo más oculto: la filtración de autorizaciones de terceros.

Muchos usuarios, por comodidad, utilizan sus cuentas de Google o Facebook para autorizar el acceso a diversas herramientas de terceros. Una vez que se otorgan estas autorizaciones a terceros no seguros, el enlace de autorización se convierte en una puerta de entrada. Los atacantes no necesitan robar contraseñas; solo necesitan el token de autorización.

II. Contraseñas de cuentas compartidas: Una bomba de relojería

Otro problema común es el hecho de compartir las contraseñas de las cuentas.

Compartir una misma cuenta y contraseña entre varias personas puede parecer conveniente, pero en realidad representa una enorme vulnerabilidad de seguridad.

En primer lugar, la difusión de contraseñas es incontrolable. Las contraseñas de las cuentas se comparten a través de WeChat, Slack y correo electrónico, y cada transmisión añade un nuevo registro. No tienes ni idea de quién la anotó en papel, quién guardó una captura de pantalla o quién la escribió en un memorándum. Incluso si un empleado deja la empresa, es posible que aún conserve esa contraseña en su teléfono.

En segundo lugar, es imposible revocar permisos con precisión. Si el empleado A tiene un problema, hay que cambiar su contraseña y notificar a todo el personal pertinente la nueva contraseña. Este proceso implica que la nueva contraseña vuelva a filtrarse. Sin embargo, con la autorización OAuth, se pueden revocar directamente los permisos de un usuario en el servidor sin afectar a los demás.

En tercer lugar, no se puede determinar la responsabilidad. Compartir contraseñas significa que cualquiera puede acceder a la cuenta, y si se produce un problema de seguridad, ¿de quién es la responsabilidad? No hay forma de determinar quién es el culpable.

En 2026, cualquier herramienta legítima de gestión de redes sociales admitirá el inicio de sesión con autorización OAuth. Esto no es un problema técnico, sino una cuestión de seguridad. La gestión de comentarios de Facebook permite asignar permisos de forma granular a los miembros del equipo, mientras que la gestión de comentarios de Instagram registra toda la actividad, garantizando la seguridad y la trazabilidad de la cuenta.

III. ¿Por qué la autorización OAuth es más segura que el inicio de sesión mediante contraseña?

Mucha gente malinterpreta la autorización OAuth: creen que autorizar herramientas de terceros es inseguro. Esto es incorrecto.

La esencia de OAuth es la siguiente: usted autoriza a una herramienta de terceros a acceder a ciertas funciones de una cuenta, pero dicho tercero no puede obtener su contraseña.

Por ejemplo, quieres contratar un servicio de limpieza para tu casa, pero no quieres darle la llave. Podrías darle una tarjeta de acceso, que solo abre tu puerta, y puedes cancelar su acceso en cualquier momento con la administración de la propiedad. Si le das una llave y no la devuelve, tendrás que cambiar las cerraduras; pero con una tarjeta de acceso OAuth, puedes cancelarla cuando quieras.

Ventajas de la autorización OAuth:

Los permisos se pueden controlar con precisión. Puedes autorizar esta herramienta para que solo publique contenido, pero no para que cambie contraseñas, elimine cuentas ni acceda a otros datos privados. El inicio de sesión con contraseña implica que quien la obtenga podrá hacer lo que quiera.

La autorización se puede revocar en cualquier momento sin modificar la cuenta. Si la herramienta de terceros falla o un empleado se marcha, puede revocar la autorización con un solo clic en el panel de administración, sin necesidad de cambiar la contraseña ni notificar a nadie.

Es auditable y rastreable. La autorización OAuth tiene un registro de acceso completo, por lo que sabrá cuándo y con qué permisos esta herramienta accedió a su cuenta.

Riesgos del inicio de sesión con contraseña:

Una vez que se filtra una contraseña, no hay forma de restringir el acceso a menos que la cambies. Y cambiar la contraseña implica notificar a todos los que la conocen, lo que supone otra filtración.

IV. ¿Qué deberían hacer las empresas?

Una vez que los riesgos estén claramente explicados, podremos analizar cómo resolverlos.

4.1 Está prohibido que los dispositivos personales inicien sesión en las cuentas de la empresa.

Esta es la política de seguridad más básica: solo se puede utilizar el equipo proporcionado por la empresa y gestionado por el departamento de TI para iniciar sesión en las cuentas de redes sociales de la empresa.

Si la empresa requiere escenarios de trabajo móvil, proporcione a los empleados teléfonos móviles de la empresa o utilice una solución de gestión de dispositivos móviles (MDM) para garantizar el aislamiento y la seguridad de los datos de la empresa en los dispositivos personales.

4.2 Aplicación de la autorización OAuth

Todas las conexiones a herramientas de terceros deben usar la autorización OAuth; está prohibido usar nombres de usuario y contraseñas. Esta es una característica estándar de las herramientas de gestión de redes sociales, y casi todas las herramientas más populares la admiten.

Antes de otorgar permisos, asegúrese de confirmar el alcance de los permisos de la herramienta: ¿Qué permisos ha solicitado? ¿Está otorgando demasiados permisos? ¿Le ha otorgado permisos que no desea?

4.3 Establecer un sistema de control de acceso

No todo el personal de operaciones necesita permisos completos.

Asignar permisos por rol:

- Editores de contenido: Solo necesitan permisos de publicación, no se requieren permisos de configuración de cuenta.

- Analistas de datos: Solo necesitan leer los datos, no publicarlos.

- Administrador: Tiene permisos completos, pero el número de permisos debe minimizarse.

Revise periódicamente las configuraciones de permisos y elimine las autorizaciones y el personal que ya no sean necesarios.

4.4 Retención y auditoría de registros de operaciones

Mantenga registros de todas las actividades de la cuenta: quién inició sesión, cuándo, qué acciones realizó y su dirección IP. Estos registros son la base para las auditorías de seguridad y el seguimiento de incidentes.

Solo cuando se identifican los problemas se puede crear un verdadero elemento disuasorio.

El control de acceso debería ser una función estándar para todos los equipos de gestión de redes sociales. No es opcional; es obligatorio.

V. Capacitación en sensibilización sobre seguridad para empleados

Los medios tecnológicos solucionan los problemas de infraestructura, pero la mayor laguna suele residir en la falta de concienciación de la gente.

La formación en concienciación sobre seguridad en las redes sociales es fundamental.

No inicies sesión en tu cuenta de empresa a través de redes Wi-Fi públicas. Las redes Wi-Fi públicas son un objetivo frecuente de ataques de intermediario (man-in-the-middle). Aunque creas que te estás conectando a la red Wi-Fi de una cafetería, alguien podría estar robando tus datos.

No haga clic en enlaces de fuentes desconocidas. Los ataques de phishing son la forma más común de obtener contraseñas. Verifique siempre cualquier correo electrónico o mensaje que le pida que inicie sesión nuevamente a través de los canales oficiales.

No compres seguidores a través de canales no oficiales ni uses herramientas de crecimiento de terceros. Estas herramientas suelen pedirte la contraseña de tu cuenta, lo que equivale a ceder el control de tu cuenta a otra persona.

Bloquea la pantalla cuando te alejes de tu puesto de trabajo. Mucha gente lo pasa por alto, pero el acceso físico es el método de intrusión más directo.

Una transición completa es fundamental al momento de la partida de un empleado. Cuando un empleado se va, asegúrese de revocar todos los permisos de las cuentas de la empresa, recuperar todo el equipo de la empresa y actualizar todas las contraseñas.

VI. ¿Qué hacer si surge un problema de seguridad?

¿Qué debemos hacer si se produce un incidente de seguridad?

Paso 1: Aislar inmediatamente.

Una vez identificada la cuenta problemática, revoque de inmediato todas las autorizaciones e inicios de sesión sospechosos. Si su contraseña ha sido comprometida, cámbiela inmediatamente. Si su cuenta ya ha sido comprometida, póngase en contacto con el servicio de atención al cliente oficial de la plataforma para presentar una reclamación.

Paso 2: Evaluar la pérdida.

¿A qué datos se accedió? ¿Se publicó algún contenido ilegal? ¿Hubo alguna filtración de datos? ¿Cuál fue la magnitud de los daños? Estos factores determinan el nivel de respuesta necesario.

Paso 3: Notificar a las partes pertinentes.

En caso de una violación de datos de usuarios, se debe notificar a los usuarios afectados y a los organismos reguladores según lo estipulado por la normativa. Si se trata de un problema interno de la empresa, se debe notificar a la dirección y al departamento jurídico.

Paso 4: Revisar y mejorar.

Tras un incidente de seguridad, es fundamental realizar una revisión exhaustiva: ¿Dónde se encontraban las vulnerabilidades? ¿Por qué no se previnieron? ¿Cómo se pueden prevenir en el futuro? Técnicamente, las vulnerabilidades deben corregirse; a nivel de procesos, deben mejorarse los sistemas y procedimientos; y en cuanto a la concienciación, debe reforzarse la formación.

Preguntas frecuentes

P1: ¿Qué ocurre si se exige a los empleados que inicien sesión en sus cuentas de empresa utilizando sus teléfonos móviles?

A1: Si las operaciones comerciales realmente requieren acceso móvil, se recomienda proporcionar a los empleados teléfonos corporativos en lugar de dispositivos personales. Los teléfonos corporativos deben tener instalado un software de gestión de dispositivos móviles (MDM) para garantizar la separación y seguridad de los datos corporativos de los datos personales. Incluso si un empleado deja la empresa, esta puede borrar remotamente los datos corporativos sin comprometer la privacidad del empleado.

P2: ¿Es segura la autorización OAuth mediante herramientas de terceros? ¿Cómo puedo determinarlo?

A2: La autorización OAuth para las herramientas de gestión de redes sociales de terceros más comunes (como SocialEcho) es segura, pero es necesario verificar: 1. Si la herramienta proviene de un proveedor de confianza; 2. Si los permisos que solicita son razonables (solicitando solo los permisos necesarios); 3. Si la herramienta tiene un buen historial de seguridad y reputación entre los usuarios; 4. Si el registro de autorización correspondiente se puede ver en el panel de administración de la plataforma después de la autorización. Si una herramienta le pide que otorgue "privilegios de administrador" o "permisos de acceso completo", esto generalmente es innecesario, así que tenga cuidado.

P3: ¿Cómo se deben gestionar de forma segura las contraseñas de las cuentas?

A3: Utilice herramientas profesionales de gestión de contraseñas (como 1Password, Bitwarden, etc.) para generar contraseñas seguras, cifrar el almacenamiento y sincronizarlas en varios dispositivos. No comparta contraseñas a través de WeChat, Slack ni correo electrónico. Si necesita compartir contraseñas, utilice la función de bóveda compartida de su herramienta de gestión de contraseñas en lugar de enviarlas directamente. Cambie las contraseñas con regularidad, especialmente cuando un empleado deja la empresa.

P4: ¿Qué se debe hacer con las cuentas de redes sociales de un empleado cuando deja la empresa?

A4: Lista de verificación de manejo de cuentas al momento de la salida del empleado: 1. Revocar inmediatamente la autorización OAuth del empleado para todas las cuentas de la empresa; 2. Cambiar las contraseñas de todas las cuentas compartidas (si las hay); 3. Recuperar el equipo proporcionado por la empresa; 4. Verificar si el empleado tiene alguna cuenta registrada a su nombre personal pero utilizada para asuntos de la empresa (como dominios registrados personalmente, administración de páginas HCF, etc.), asegurándose de que la empresa pueda hacerse cargo; 5. Revisar los registros de operaciones para confirmar si el empleado tuvo alguna operación anormal durante su empleo.

P5: ¿Cómo puedo presentar una apelación si mi cuenta ha sido bloqueada?

A5: Después de que una cuenta es suspendida, el proceso de apelación generalmente incluye: 1. Encontrar el portal de apelación en el centro de ayuda oficial de la plataforma; 2. Presentar la apelación, explicando la situación de la cuenta, el motivo que usted cree que fue la suspensión (si lo conoce) y comprometiéndose a un plan de cumplimiento futuro; 3. Adjuntar documentos que prueben que usted es el propietario legal de la cuenta (licencia comercial, certificado de marca registrada, etc.); 4. Esperar pacientemente, ya que el proceso de apelación puede tardar desde unos pocos días hasta varias semanas. La tasa de éxito de la apelación depende del motivo de la suspensión y de la exhaustividad de los documentos de apelación. Si la cuenta contiene contenido inapropiado, la tasa de éxito suele ser baja, por lo que la prevención siempre es más importante que la apelación.

Conclusión

La seguridad de las cuentas es la piedra angular de las operaciones en redes sociales, pero la mayoría de la gente no le presta suficiente atención a este tema.

Una sola filtración o bloqueo de cuenta puede aniquilar años de la base de seguidores acumulada para una marca. Y estos riesgos suelen derivarse de las acciones más insignificantes: iniciar sesión en cuentas corporativas con teléfonos personales, compartir contraseñas a través de WeChat o que varias personas compartan una misma cuenta.

Establecer un sistema de seguridad de cuentas robusto no requiere una gran inversión, pero sí la mentalidad adecuada y una ejecución constante. Utilizar el monitoreo de la competencia de Facebook para crear un sistema de registro operativo y el análisis de datos de Instagram para monitorear el estado de las cuentas son métodos de gestión eficaces.

A partir de hoy:

- Comprueba todas las cuentas de tu equipo para ver cuántas están protegidas con contraseña y cuántas están autorizadas mediante OAuth.

- Establecer una política para el uso de equipos personales y proporcionar equipos de la empresa a quienes necesiten trabajar de forma remota.

- Establecer registros de operaciones y mecanismos de auditoría

- Concienciación sobre seguridad del equipo de capacitación

La seguridad es primordial. Cada minuto que dediques a la seguridad podría salvarte la vida en un momento crítico.

¿Quieres saber más sobre los métodos de gestión de seguridad de cuentas? Puedes consultar las funciones de gestión de permisos de SocialEcho para crear una sólida defensa de permisos para tu matriz de redes sociales.

Prueba gratuita: Control de acceso SocialEcho